Microsoft advierte de ciertos ataques a trav¿Ğs de archivos de Office y c¿«mo podemos evitarlos

Descubre c¿«mo funcionan estos ataques y c¿«mo podemos evitar ser una v¿¬ctima de ellos.

El hecho de que el sistema operativo de Microsoft, as¿¬ como su propia suite ofim¿ótica sean de los m¿ós utilizados cada d¿¬a en millones de ordenadores en todo el mundo, hace que sean los principales objetivos para los ciberdelincuentes. De esta manera, sus amenazas puedes llegar a muchas m¿ós personas y de esta forma, conseguir un mayor n¿▓mero de v¿¬ctimas. En esta ocasi¿«n, Microsoft est¿ó advirtiendo del uso de ciertos archivos maliciosos que tratan de instalar malware en nuestros ordenadores.

Al abrir un documento se instala el malware en el equipo

Para ello, suelen utilizar un documento .DOCX que abre autom¿óticamente el navegador Internet Explorer para cargar la web maliciosa y que contine un control ActiveX que se encarga de descargar autom¿óticamente el malware en el ordenador de la v¿¬ctima. Varios investigadores de seguridad han informado a Microsoft de estas pr¿ócticas peligrosas que est¿ón aprovechando la vulnerabilidad CVE-2021-40444.

Los propios investigadores han conseguido reproducir el ataque en equipos con la ¿▓ltima versi¿«n de Office 2019 y Office 365 en Windows 10. La manera de actuar es a trav¿Ğs de un documento de Word que lleva un control ActiveX que se encarga de descargar el propio malware en el equipo con tan solo abrir dicho documento.

Microsoft ha confirmado que ya se ha puesto manos a la obra para poner soluci¿«n al problema de seguridad, pero mientras tanto es posible que muchos usuarios puedan ser v¿¬ctimas de este tipo de ataques. Por lo tanto, han dado algunas pautas para poder evitar estos ataques.

C¿«mo evitarlo hasta que Microsoft lo solucione

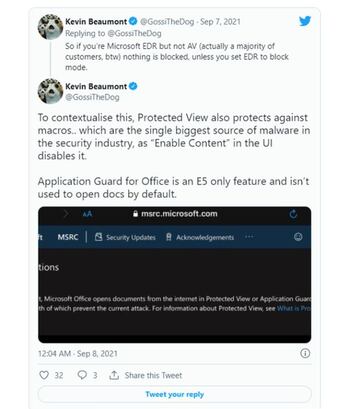

El gigante tecnol¿«gico indica que el propio antivirus Microsoft Defender y Microsoft Defender for Endpoint son capaces de detectar esta vulnerabilidad y prevenir que seamos infectados. Por lo tanto, se recomienda revisar su configuraci¿«n y asegurarnos de tenerlos activados en el equipo. Del mismo modo, en Microsoft Office tambi¿Ğn encontramos lo que conocemos como Application Guard, que permite detectar archivos que no son de confianza y evitar este tipo de infecciones.

Adem¿ós, lo usuarios que hagan uso de una cuenta que no disponga de permisos de administrador, estar¿ón menos expuestos a los ataques.

Por otro lado, Microsoft indica que otra soluci¿«n temporal para los usuarios de Office 365 es deshabilitar los controles ActiveX por completo. De esta forma, evitaremos que se pueda descargar el malware oculto del documento. Sin embargo, esto requiere realizar un cambio en algunas entradas del registro de Windows. Para ello, solo tenemos que abrir un bloc de notas y copiar el c¿«digo que se muestra a continuaci¿«n:

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Policies \ Microsoft \ Windows \ CurrentVersion \ Internet Settings \ Zones \ 0]

"1001" = dword: 00000003

"1004" = dword: 00000003

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Policies \ Microsoft \ Windows \ CurrentVersion \ Internet Settings \ Zones \ 1]

"1001" = dword: 00000003

"1004" = dword: 00000003

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Policies \ Microsoft \ Windows \ CurrentVersion \ Internet Settings \ Zones \ 2]

"1001" = dword: 00000003

"1004" = dword: 00000003

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Policies \ Microsoft \ Windows \ CurrentVersion \ Internet Settings \ Zones \ 3]

"1001" = dword: 00000003

"1004" = dword: 00000003

A continuaci¿«n, lo guardamos como un archivo .reg, nos vamos a la ruta donde lo hemos guardado y hacemos clic sobre ¿Ğl para ejecutarlo. Esto har¿ó que se realicen los cambios oportunos en el registro del sistema para desactivar por completo ActiveX.